摘 要: 近年来,无人机在军用与民用领域得到了广泛应用。然而,无人机技术在快速发展的同时,其安全性往往被忽视,无人机系统面临越来越严峻的安全问题。针对现有安全防护架构研究不足,安全防护手段难以满足无人机安全需求的现状,从工业控制系统架构角度分析无人机系统产生信息安全问题的原因,将无人机系统的信息安全问题分为载荷安全、软件安全、通讯网络安全3类。针对3类安全问题分别介绍国内外前沿防护技术,提出无人机系统综合安全防护架构,并展望了无人机系统安全技术未来发展方向。

关键词 : 无人机系统;信息安全;软件安全;工业控制系统;综合安全;

Abstract: In recent years,unmanned aerial vehicles(UAVs)have been widely used in military and civilian fields. However,with the rapid development of UAV technology,the safety of unmanned aerial system(UAS)is often ignored and faced with increasingly serious safety problems. In view of the current lack of research on the existing security protection architecture and the difficulty of security protection methods to meet the safety requirements of UAS,firstly,the reasons for the information security problems of UAS are analyzed based on the industrial control system architecture. The cyber security issues of UAS are classified into three parts:load security,software security,and communication network security. Then,in view of the three major security issues,the domestic and foreign protection technology is introduced. Finally,we proposed comprehensive security protective architecture of UAS,and analyzed the future development direction of UAS security.

Keyword: UAS; cyber security; software security; industrial control system; comprehensive security;

0 、引言

随着电子信息和无人系统技术的快速发展,无人机作为新兴的智能装备产品成为现代社会的重要组成部分,广泛应用于快递投送、农业植保、电力巡线、消防救援、战场侦察等领域。然而,在无人机应用领域不断扩展的同时,其深度融入各领域后面临的安全问题日益凸显。

2011年,伊朗通过全球定位系统(Global Positioning System,GPS)欺骗技术成功捕获一架美国RQ-170无人机,开创了使用信息技术成功攻击无人机的首个战例[1]。此后,随着渗透攻击技术的发展以及安全漏洞的不断开源,出现了多起针对无人机的信息安全攻击事件,越来越多的无人机受到攻击。无人机遭受攻击后,轻则造成数据损失,重则导致坠毁,对地面人员的生命和财产安全造成威胁,从这个角度可以将无人机形象地比作“会飞的燃烧弹”。

无人机受到信息安全攻击与其系统架构有关。作为一个集传感器、控制器、通讯设备、业务载荷装置于一体、高度集成的信息物理系统,无人机系统架构与工业控制系统架构具有极高的相似性。近年来,工业控制系统由封闭系统逐渐发展成为类似于IT系统的开放系统,且由于使用开源协议、人员管理不善等因素面临严重风险,同样,无人机系统也难免存在安全漏洞,受到安全威胁。

为了解无人机信息安全研究现状、完善无人机系统防护体系、提升无人机系统安全防护能力,本文基于工业控制系统信息安全问题,对无人机系统信息安全问题的产生原因进行分析,对现有防护手段进行了综述,结合现有信息安全研究提出无人机系统综合安全防护架构。

1、 无人机系统信息安全问题分析

无人机系统信息安全指为无人机信息系统建立安全保护技术,保护无人机系统硬件、软件、数据的保密性、完整性和可用性。信息安全是一个需要从系统层面进行分析与保护的体系,无人机系统可视为一个完整的工业控制系统,而工业控制系统的安全防护体系日渐成熟和完善。因此,本文采用等效分析方法,通过类比无人机系统信息安全与工业控制系统安全来分析无人机系统安全问题产生的原因。

1.1、 无人机系统与工业控制系统架构对比

一个典型的无人机系统是集软硬件于一体的可独立工作系统,由地面站、飞控导航系统、通讯网络、传感器系统与指挥控制系统五大部分组成,其中,通讯网络、传感器系统与飞控导航系统是无人机的核心组成部分。

在工业控制系统中,数据采集与监视控制系统(Supervisory Control and Data Acquisition,SCADA)是以计算机为基础的自动化监控系统,是工业控制系统的重要组成部分。一个典型的SCADA系统包含分布式数据采集系统(下位机)、过程监控与管理系统(上位机)、数据通信网络3部分。通过与SCADA系统对比可得到这样的结论:无人机可以看作一个“能够飞行的SCADA系统[2]”。

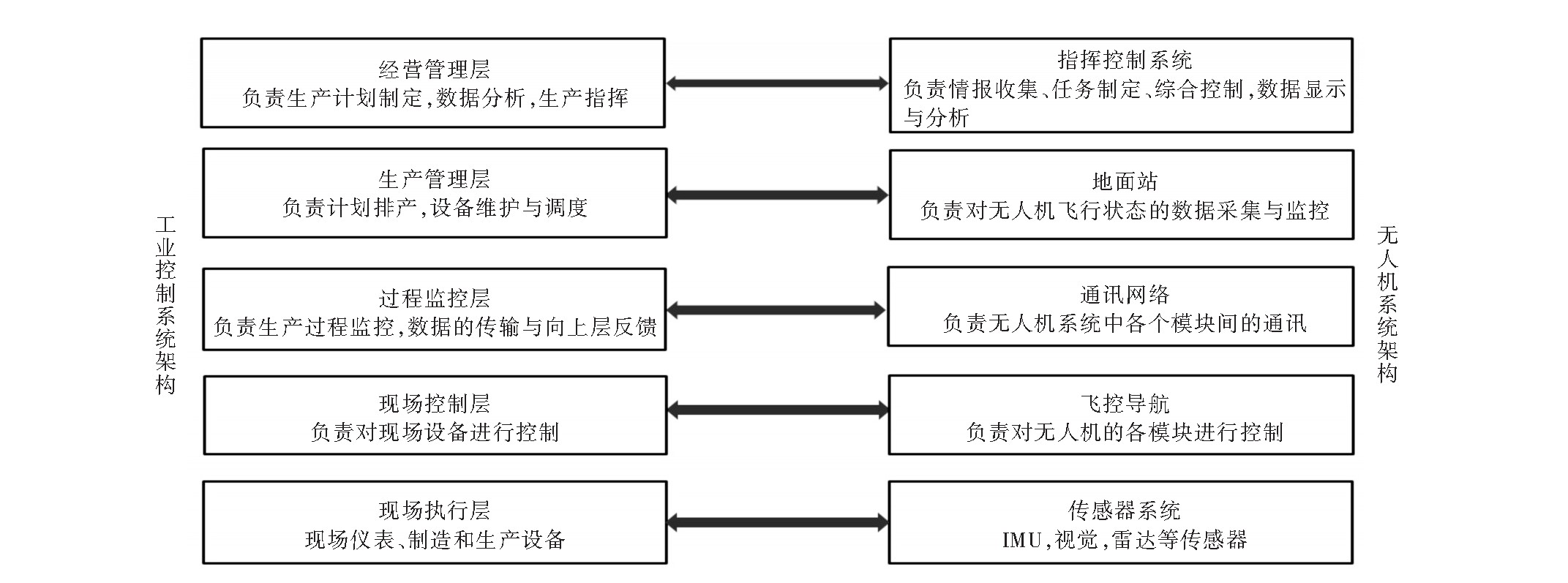

如果把单架无人机平台比作SCADA系统,那么从整个无人机系统角度看,工业控制系统与无人机系统在层次架构以及每层的功能上都极其相似。一个典型的工业控制系统由5个部分组成,分别是经营管理层、生产管理层、过程监控层、现场控制层和现场执行层。图1显示了工业控制系统与无人机系统层次架构以及每个层次功能对比,其中左侧为工业控制系统架构,右侧为无人机系统。工业控制系统面临严峻的信息安全问题,关键信息基础设施暴露出重大隐患。同样,无人机系统也面临严重的外部攻击威胁。

根据工业控制系统信息安全分析可得到无人机系统信息安全问题产生的原因。首先,和工业控制系统类似,无人机系统也多采用开源架构、通用芯片、协议与软件架构进行设计开发,在设计时多以易用、轻量等为原则,但却忽略了安全性,导致无人机系统存在明显的安全漏洞,难以抵御恶意攻击;其次,无人机系统与工业控制系统架构、软硬件组成模块相似,针对工业控制系统的攻击也极易被用来攻击无人机系统。这些攻击手段多样,且无人机很多漏洞是公开的,使无人机系统被攻击的成功率极高,攻击成本极低。然而,无人机系统也有自身的特殊性,如工业控制系统网络是静态的,所有设备和仪器具有固定场所,但无人机在飞行过程中处于高动态、高复杂环境,是一个具有高度智能化的飞行信息系统。研究证明,人工智能技术存在明显的脆弱性,其日益复杂的应用环境、目标任务以及不断升级的智能、自主化功能加剧了系统的脆弱性。因此,无人机系统所面临的信息安全问题研究意义重大。

图1 工业控制系统与无人机系统架构对比

Fig.1 Comparison of industrial control system and UAS architecture

1.2、 无人机系统信息安全问题

从系统架构层面分析,无人机系统5个层次都面临信息安全问题。其中,地面站、指挥控制系统、飞控导航主要面临软件安全威胁,而通讯网络和飞行载荷因软硬件存在的缺陷使其自身面临特有的安全问题。因此,无人机系统信息安全问题可分为载荷安全、软件安全与通讯安全3个方面。

1.2.1、 载荷安全

无人机往往需要搭载很多设备来辅助飞行以及获取外部环境信息,这些设备一般统称为无人机载荷。无人机载荷指独立于飞机本体装备到无人机上为完成特定任务所需的设备,如电机、舵机、任务载荷等设备。在无人机众多载荷中,传感器系统是无人机对飞行环境进行感知,并将检测到的信息转换为特定形式的电信号或其他形式的特定信号进行输出的设备,通常包括外接传感设备和飞控导航内置传感器设备。对于小型无人机,内置传感设备通常指惯性测量单元(Inertial Measurement Unit,IMU),包括加速度计、陀螺仪、磁力计、气压计等,用以确保飞控导航系统正常工作。外接传感设备包括视觉传感器、光流传感器、GPS、激光雷达、广播式自动相关监视(Automatic Dependent Surveillance-Broadcast,ADS-B)传感器等,为无人机飞行安全提供进一步保障。这些载荷在实际运行中缺乏必要的认证机制,加上技术与成本限制,无人机载荷往往面临可用性风险。与此同时,为了提高数据传输的实时性,载荷数据传输缺乏加密手段,因此无人机载荷还面临着数据的完整性以及保密性风险。除此之外,无人机载荷不具备对异常攻击的主动检测与响应能力。

无人机系统的载荷安全问题有诸多案例:攻击者可以向传感器发送干扰信号使传感器功能丧失,或向传感器发送蓄意构造的虚假数据来进行欺骗攻击,如针对GPS传感器的欺骗攻击[3]、针对惯性传感器的声学信号注入攻击[4]、转移攻击[5]、隐蔽攻击[6]等,这些攻击会对无人机的位置解算、飞行控制、飞行决策过程产生严重影响,威胁无人机的飞行安全。

1.2.2、 软件安全

无人机系统包含大量的软件平台,如指挥控制系统、飞控导航系统及与地面站联系的相关软件等,这些软件系统保证无人机的飞行、任务执行、信息采集和数据回传等功能正常运转,是无人机系统重要的组成部分,但这些软件普遍存在安全问题。首先,软件是可执行程序,无人机系统所使用的软件大多是现成的货架产品,不可避免存在一些漏洞或者后门[7];其次,这些软件多基于Windows或Linux操作系统进行开发和应用,随着这两种操作系统漏洞不断爆出,攻击者会利用操作系统或软件本身的漏洞进行攻击,如溢出攻击[8]、非法函数执行攻击[9]等;最后,指挥控制系统与地面站在进行信息收集、指挥管理时存在大量通信交互或人机交互行为,可能存在数据不可信、身份认证缺陷等问题。这些系统相对封闭、更新维护滞后,普遍存在访问控制手段与认证机制缺失、配置薄弱等问题。恶意攻击者可能通过邮件钓鱼、心理学利用、信息挖掘、供应链攻击[10]等社会工程学手段对无人机系统进行攻击,或进行非授权软件安装执行、利用身份认证缺陷绕过认证机制进行越权攻击等。这些攻击方式都可能导致系统卡顿、崩溃、关键文件泄露甚至控制权被夺取等问题,给系统带来极大安全风险。

1.2.3 、通讯安全

无人机系统通讯网络包括无人机与地面站或卫星进行数据传输的通信网络、移动自组网络、蜂窝网络、辅助通讯网络等,这些通讯网络的基本组成部分是数据链路,从传输信息的方向上分为发送控制信号的上行链路与回传遥测数据的下行链路。

和工业控制系统类似,无人机系统也面临网络传输协议多样、缺乏统一安全传输标准的问题。同时,无人机系统通讯网络不仅包括传统的互联网通信,还包括一些电磁通信,而这些开放且标准不一的通讯环境使得无人机系统的通讯网络面临巨大的脆弱性。首先,通讯网络使用电磁作为数据传输介质,无线通信环境开放、身份验证缺失等缺陷使通讯网络极易受到窃听、篡改、重放等[11,12]攻击,导致信息很容易被截获,造成无人机图像、视频、控制信息等数据泄漏,带来数据安全问题;其次,通信协议的漏洞带来的应用安全问题。在控制器和无人机之间包含认证信息的数据包是无人机与控制器之间的认证媒介,攻击者利用协议漏洞对这些认证或控制数据进行截获分析,并利用截获到的控制信号或认证信息进行重放攻击来合法夺取控制权[13],进而实现对无人机的接管。

2 、无人机系统信息安全防护技术

2.1、 载荷安全防护

为有效解决无人机系统的载荷安全问题,鉴于载荷采集的数据通常作为软件的输入值来完成控制与决策等功能,一般通过软件检测方法验证载荷数据的完整性和可用性,具体的载荷安全防护技术多为针对惯性传感器的防护和针对GPS传感器的防护。

控制常量是根据无人机的控制输入和当前物理状态反映无人机正常飞行行为的一组约束条件,由无人机的物理属性(如重量、轴心距)、底层控制算法和物理定律(如惯性和重力)共同决定。当无人机的飞行行为偏离控制常量的约束时,就可认为无人机受到了欺骗攻击。控制常量可用来检测惯性传感器欺骗攻击,如采用基于控制常量的方法实现对惯性传感器声学欺骗攻击、转移攻击、隐蔽攻击的检测。然而,控制常量的方法需要对系统的模型和噪声进行精确建模,并且只适用于线性系统模型,或非线性系统模型中的线性化区域。

针对GPS传感器的安全问题,一般采用密码技术对数据进行加密或认证。如Bonior等[14]、O’hanlon等[15]、Wesson等[16]使用基于量子密钥分配、对称密码方法以及统计假设检验的方法对GPS信号进行加密或认证。然而,基于密码学的GPS防护方案虽然可以有效防御窃听攻击,但通常需要改变GPS的硬件结构,这增加了通信开销,并且对无人机系统的实时性有一定程度影响。同时,由于加密方法不能有效检测信号重放,因此很难应对GPS欺骗攻击。针对GPS欺骗攻击,常见的检测方法包括利用传感器数据对位置信息进行融合估计的方案,如Kwon等[17]通过对比GPS接收器和加速度值估计得到加速度差值用来检测GPS欺骗攻击;Feng等[18]使用陀螺仪测量值和GPS位置信息进行融合来估计无人机的实际位置,判断GPS数据是否真实;群体众包检测方法,如Jansen[19]使用多架飞机报告位置差异,通过无线空中交通管制系统检测是否存在GPS欺骗攻击;Magiera等[20]使用多个接收天线对信号进行相位延迟估计和空间滤波,以保护GPS接收器免受欺骗攻击。这些方法均可有效地进行攻击检测。

在无人机众多载荷中,由于硬件结构和设备工作原理缺陷,IMU与GPS传感器较容易受到欺骗攻击,因此相应的防护技术研究也最为全面。当前,随着攻击手段的不断推陈出新,光流、雷达、ADS-B等载荷也面临着被攻击的风险,针对这些新型攻击方式的防护技术研究将成为载荷安全重要的研究方向。

2.2、 软件安全防护

在工业控制系统中,漏洞挖掘主要包括灰盒方法和黑盒方法两种。灰盒方法指在对目标有部分了解的情况下进行漏洞挖掘,包括二进制插桩、动态污点分析等;黑盒方法指在对目标完全不了解的情况下进行漏洞挖掘,典型的代表是模糊测试。与工业系统类似,无人机系统一般也通过黑盒和灰盒的方法进行漏洞挖掘与防护,具体技术包括控制流完整性技术、模糊测试(Fuzzing)技术以及内存隔离技术。

模糊测试技术是一种二进制漏洞分析技术,通过创建大量随机的异常数据或半有效数据来发现现实世界软件中的安全漏洞。模糊测试可能导致系统在测试过程中挂起或者崩溃,此时模糊器就可以记录导致错误的畸形数据,进而分析软件中发生异常的位置。针对无人机系统软件安全问题,Alhawi等[21]提出一种将软件验证技术与模糊测试技术相结合的检测无人机系统软件安全漏洞方法,实现对未知软件漏洞可能出现位置的预测;叶向豪[22]设计并实现了无人机系统拒绝服务漏洞挖掘系统FFuzzer,并使用该系统对某型无人机系统的文件传输程序和飞行控制程序进行拒绝服务漏洞模糊测试,发现了一个未知的拒绝服务漏洞。

控制流完整性是一种以跳转指令为基础针对控制流劫持攻击的防御方法。基于控制流完整性方法来检测攻击,并在基于Ardupilot飞控固件的无人机操作系统上进行实验,实现了对检测缓冲区溢出和函数非法执行等攻击的检测。

内存隔离技术是一种虚拟划分内存空间并对虚拟部分实施内存访问控制,使攻击者难以进行内存损坏攻击的防护方法。为解决无人机飞控软件可能存在的内存损坏漏洞,Koo等[23]针对基于Linux操作系统架构的无人机,使用虚拟化微内核来隔离无人机中的无线通信模块,有效防止了root利用攻击。软件安全防护方法可以有效防御通过网络介质发起的软件攻击,但是对于控制系统物理特性的攻击防御效果十分有限。

2.3 、通讯安全防护

在工业控制系统中,网络安全问题可以通过各种安全控制消除或者弱化,如防御深入的网络设计、网络通信加密、限制网络流量、提供网络组件的物理访问控制等。与之类似,无人机系统的通讯网络也可以通过密码技术进行防护。此外,物理层安全防护技术也是通讯安全的解决方案之一。

密码技术一般分为对称密码技术和非对称密码技术两类,可用来对无人机系统通讯网络进行加密和认证。对称密码技术主要用于对网络中的数据进行加密,如Allouch等[24]针对微型航空器连接(Micro Air Vehicle Link,Mavlink)协议的安全漏洞,提出一种基于chacha20算法加密的安全集成机制,保证Mavlink通信链路的安全性。非对称密码技术可用来加密或认证。如Abdallah等[25]设计了一种基于带错误环学习的轻量级密码系统,对无人机集群通信网络进行加密,以确保机间信息交互的保密性;Fernandez等[26]使用RSA加密的椭圆曲线数字签名算法(Elliptic Curve Digital Signature Algorithm,ECDSA)进行通信系统的身份认证,防止无人机被未授权的入侵者指挥。密码技术可以有效防护窃听攻击和篡改攻击,但会产生较大的计算开销,且需要对硬件进行改造,对于计算资源有限的小型无人机来说应用范围有限。另外,对于无人机集群网络,无人机数量的增加也会给密钥的分发和传输带来压力。

物理层安全技术以保密容量的概念为基础。保密容量指在信息传输的可靠性和保密性同时满足的情况下,发送端和接收端之间可达到的最大传输速率。对于一个多用户窃听系统,系统的保密容量为:

其中:RD为接收端的信息接收,REj为第j个窃听节点的信息速率。

物理层安全技术是根据实际物理场景建立信道的保密模型,并通过优化方法来增强模型的保密容量,以提升系统防御干扰攻击和窃听攻击能力。在无人机系统安全研究中,物理层安全技术主要集中在无人机辅助的直接安全通信和无人机辅助的安全协作[27]两种场景。第一种场景下,无人机是一个空中合法通信节点。通常在多用户窃听信道、混合窃听信道等信道模型下研究提升通信系统保密容量、平均安全传输速率和保密通信中断概率等问题[28];第二种场景下,研究人员将无人机作为移动中继来增强信源和接收端之间的有效信息传输[29],或作为一个空中的干扰源来发送人工噪声[30],降低攻击者窃听效能。与应用于上层的密码技术相比,无线通信物理层安全技术可以在不需要密钥和复杂算法的情况下保护无线数据传输,因此更适用于大规模分布式通讯网络。但该方法仅仅证明了理论可行性,并未提出实际可用的广义信道编码方案来实现安全的传输速率。

3、 无人机系统信息安全前沿技术

无人机系统信息安全防护技术研究发展趋势如下:(1)在载荷防护方面,控制常量和状态估计方法的核心思想是基于异常阈值进行攻击检测,然而阈值的设定缺乏有效的方法和原则,具有很强的主观性,这增加了该方法虚警或漏检的概率。如何设计更加有效、合理的检测方法成为载荷安全研究的重要方向之一;(2)在网络通讯方面,多无人机编队组网场景下的安全算法应用面临计算复杂度高、计算资源有限等问题。如何降低计算复杂度,保障无人机系统安全防护的实时性成为重要的研究方向;(3)仅从信息安全的角度对无人机系统进行防护仍具有较大的局限性。随着无人机的应用从中高空大中型无人机逐步转向中低空中小型,飞行环境也从开阔单一的野外环境逐步向未知的、密集的、高动态的城市、山地、丛林等低空复杂环境转变,无人机与飞行环境的耦合交互程度日益加深,且任务日趋多元复合。这些变化给无人机安全带来了更加严峻的挑战,已经超出了无人机传统飞行安全与信息安全范畴。而目前无人机系统缺乏有效的安全架构、测试与验证技术,尚未广泛开展系统研究。

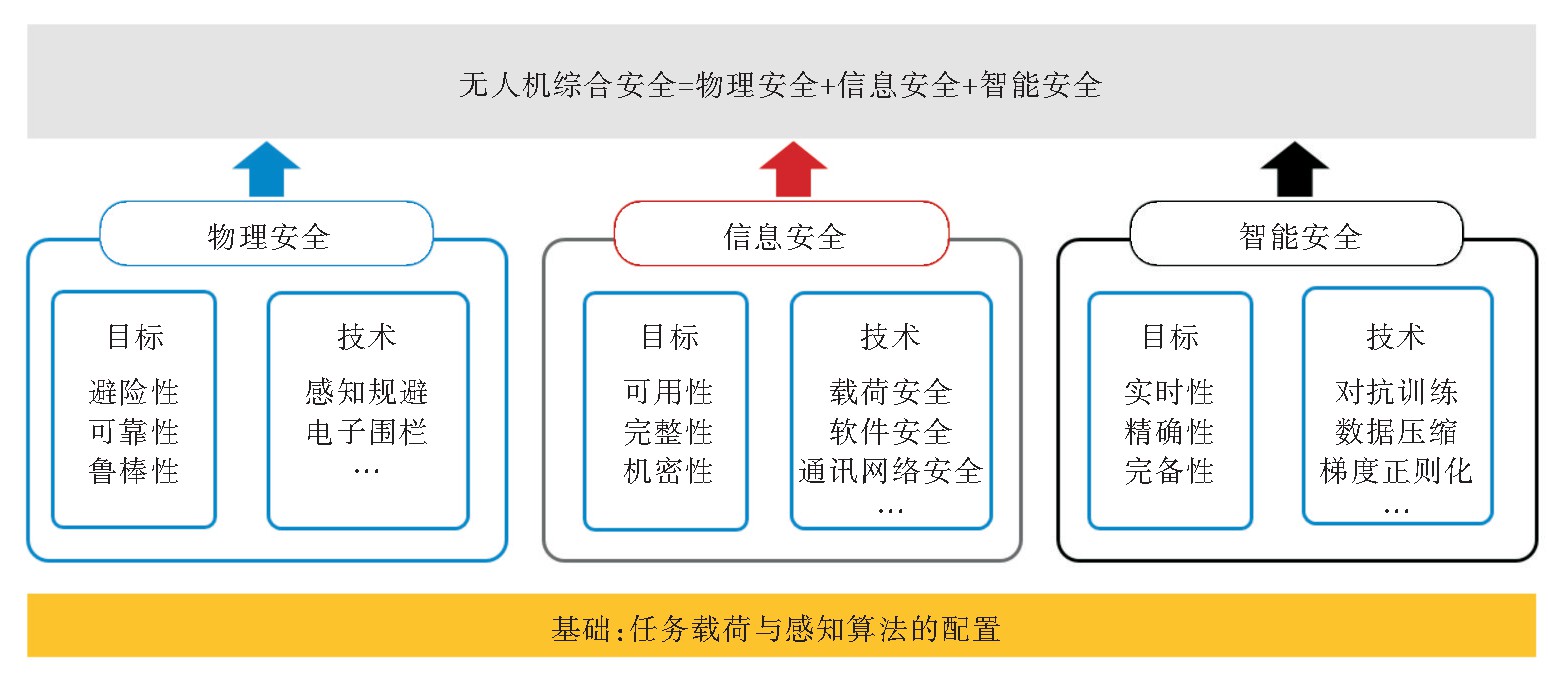

未来,设计有效的无人机系统安全防护架构不仅需要考虑信息安全,还需要考虑物理安全和智能安全。无人机系统物理安全指无人机通过环境感知与障碍规避技术(Sense and Avoid,SAA)实现对空中交通环境的有效观测、评估和威胁判断。在此基础上,针对可能的碰撞威胁生成有效的规避路径和机动控制,从而实现碰撞规避,保障空域交通安全。

无人机系统智能安全指通过鲁棒性智能算法的配置,使无人机能够对复杂、高动态、不确定的任务环境进行实时、精确和完备的自主认知。随着无人机自主化与智能化要求的不断提高,人工智能技术将广泛应用于无人机各个领域,然而,大规模的智能化应用会给无人机系统带来较大的风险。首先,多数人工智能模型是黑盒模型,具有不可解释性,这些模型可能本身存在缺陷,可靠性不足,极有可能导致无人机在动态复杂的任务环境中出现错误的决策行为;其次,由于人工智能模型普遍具有线性特性,即使决策“可靠”的模型也同样会受到对抗攻击,攻击者只需在输入样本中添加精心构造的、隐蔽的扰动,就可以很容易地让模型决策出错,如数据污染攻击、后门攻击等。这些因素会增加无人机智能化的软硬件、算法和大规模数据应用的脆弱性,给无人机智能的实时性、精确性和完备性带来挑战。基于物理安全、智能安全、信息安全概念,本文提出无人机系统综合安全概念。

无人机系统综合安全指通过有效的体系架构、技术方法和系统设计等,对无人机系统各种潜在的物理威胁、信息危害及智能缺陷进行防范,确保无人机系统安全可靠稳定运行,使无人机系统硬件设备、数据资源、算法模型、控制系统和产品应用的避险性、可靠性、鲁棒性、可用性、完整性、机密性、实时性、精确性和完备性等最大化。综合安全首先要求根据平台属性、任务属性以及政策法规等相关规定,对无人机系统的任务载荷与感知算法进行配置,以最大限度地在复杂高动态、海量多域、对抗性的物理、电磁、网络环境中实现对潜在威胁的有效检测、定位和预测;其次,在对环境有效感知的基础上分别建立物理、信息、智能安全的有效评价指标;最后,根据不同域中的威胁对无人机系统安全影响程度大小,对各域的评价指标进行融合,建立无人机系统综合安全性能评价指标,对无人机系统综合安全性能进行评估,如图2所示。

无人机系统综合安全涉及到无人机多个维度的安全保障,目前还很难达到真正意义上的综合安全。未来,综合安全研究将主要集中于感知算法的研究以及合理的评价指标构建。

图2 无人机综合安全体系架构

Fig.2 UAS comprehensive security protective architecture

4、 结语

本文从工业控制系统的架构出发分析了无人机系统安全问题,将无人机系统的安全问题概括为载荷安全、软件安全、通讯网络安全3个方面,针对3个方面问题分别介绍了现有防护技术研究现状。最后,基于信息安全的相关研究,对无人机系统存在的多域安全威胁展开分析,提出基于物理、信息、智能3个维度的综合安全防护架构与防护思路,为我国无人机安全技术和产业未来发展方向提供参考与借鉴。

参考文献

[1]LEEY S,KANGY J,LEE S G,et al.An overview of unmanned aerial vehicle:cyber security perspective[C].Procedings of the IT Convergence Technology,2016:45-67.

[2] NICHOLS R K M.HANS C L,WAYNE D R,et al.Unmanned aircraft systems in the cyber domain[M] Kansas:.New Prairie Press,2019.

[3] HERMANS B,GOMMANS L.Targeted GPS spoofing[J] Research Project Report,2018,351(9):1-16.

[4] CHOI H,LEE W C,AAFER Y,et al.Detecting attacks against robotic vehicles:a control invariant approach[C].Proceedings of the 2018ACM SIGSAC Conference ,2018:1215-123

[5] FU K,XU W.Risks of trusting the physics of sensors[J] Communications of the ACM,2018,61(2)-20-23.

[6] QUINONEZ R,GIRALDO J,SALAZAR L,et al. SAVIOR:securing autonomous vehicles with robust physical invariants[C]. Proceedings of the 29th(USENX)Security Symposium,2020:254-259.

[7] LUO A.Drones hijacking[C] Defcon Conference ,2016:561-578.

[8] DELIGNE E ARDrone corruption[J].Journal in Computer Virology,.2012,8(1-2)-:15-27.

[9] PIKE L,HICKEY P,ELLIOTT T,et al.Track 0S:a security-aware real-time operating system[C] Proceedings of the International Conference on Runtime Verification,2016:40-44.

[10] BELIKOVETSKY S,YAMPOL SKIY M,TOH J,et al.Dr0wnedcyber-physical attack with additive manufacturing[EB/OL.https : //arxiv. org/abs/1609. 00133v1.

[11] LIU C,LEE J,QUEK T Q S. Secure UAV communication in the presence of active eavesdropper[C].2017 9th International Conference on Wireless Communications and Signa Processing(WCSP),2017:1-6.

[12] FOTOUHI A,QIANG H,DING M,et al.Survey on UAV cellular communications:practical aspects[DB/OL.http : //anxiv.org/pdf/1809.0175.2.

[13] WESTERLUND 0,ASIF R. Drone hacking with raspberry-pi 3 and wifi pineapple:security and privacy threats for the Internet-ofThings[C] Proceedings of the 2019 1st International Conference on Unmanned Vehicle Systems-Oman(UVS).2019:64-75.

[14] BONIOR J,EVANS P,SHEETS G,et al. Implementation of a wireless time distribution testbed protected with quantum key distribution[C] Proceedings of the 2017 IEEE Wireless Communications and Networking Conference(WCNC),2017:106-121.

[15] O'HANLON B W,PSIAKI M L,BHATTI J A,et al.Real-time GPSspoofing detection via correlation of encrypted signals[J].Navigation,.2013.604).267-278.

[16] WESSON K,ROTHLISBERGER M,HUMPHREYS T.Practical cryptographic civil GPS signal authentication[J] Navigation,2012,59(3):177-193.

[17] KWON K C,SHIM D S. Performance analysis of direct GPS spoofing detection method with AHRS/Accelerometer[J]. Sensors ,2020,20(4):954-962.

[18] FENG Z,GUAN N,LV M,et al.An fficient UAV hijacking detection method using onboard inertial measurement unit[J]. ACM Transactions on Embedded Computing Systems(TECS),2018,17(6):1-19.

虽然说网络是一把双刃剑,但是网络信息时代也是人类文明进步的标志,总归是利远大于弊,只要运用得当,不仅能给人们的日常生活带来极大的便利,也能够为社会经济文明的发展带来动力。...

一、金融信息安全概述及现状金融信息安全是根据金融信息系统在计算机网络环境下的实际应用需求,将密码学、密钥管理、身份认证、访问控制、应用安全协议和事务处理等信息安全技术运用系统安全工程中,并能在系统运行过程中发现、纠正系统暴露的安全问题,它...

计算机用户可以通过提升计算机系统防火墙应用、安装必要的杀毒软件、设置计算机互联网访问权限、制定完善的安全防范预案等方式来开展计算机安全管理工作,为计算机设备安全奠定坚实而稳固的基础。...

一、档案开放(一)档案开放的必要性进入现代社会,互联网科技十分发达,人们了解获得信息的渠道,方式多种多样。无论国家政府的档案,还是企业公司的档案,都可以通过合法或者非法的方式进入互联网,为公众所知。对于各种档案,进行严密的保管是很难做到...

0引言随着经济的发展,科技的进步,使得各个行业发生了巨大的变化,公安机关作为众多行业中较为特殊的行业,随着各行业的变化,业务量不断增加,公安机关工作人员的工作面临极大的挑战。这个挑战不仅表现在工作量与工作压力上,还表现在技术领域、办公设备...

本文从网络安全等级保护定级备案、建设整改和等级测评3个方面, 结合网络安全法相关内容阐述作为网络运营者需要履行的安全保护义务及工作要求。...

一、银行业信息安全概述就银行业而言,几乎所有的业务都运行在IT基础设施之上,尤其是新出现的金融产品和服务更加趋于开放和互联,进一步加强了对信息系统的依赖程度。信息系统和信息安全已经成为操作风险管理的重要内容。信息的保密性、完整性、有效性以...

目前计算机技术已经广泛的应用在工业发展中,而工业是国家经济发展的命脉,但目前工业控制系统的信息安全受到了较大的威胁,黑客可以通过网络来入侵工业控制安全信息防护系统,这便会对工业发展造成非常大的影响。目前我国的石油、电力以及军工等工业发展都...

随着经济的发展和科学技术的进步, 计算机技术在各行业得到了广泛的应用, 在改变人们生活和工作方式的同时, 为人们的生产生活带来了极大便利。...

随着信息技术、互联网科技的进一步发展, 计算机已经成为人们生活中必不可少的部分, 计算机为社会生产和生活带来了极大的便利, 但与此同时, 目前我国尚未建立起比较安全可靠的网络信息安全环境, 网络信息安全管理还存在诸多问题, 影响了计算机应用成效。...